对于应付企业每日所面临的各种信息

安全威胁来说,能够很好的控制企业网络每日流进流出的数据,是很关键的一步。过滤流出企业的数据,可以有效防止恶意

软件将重要信息泄漏出去或联系攻击方

服务器,比如可以阻止僵尸电脑联系

服务器下载

病毒的企图。本文将向

大家介绍Windows下的几个免费小工具,可以帮助网络管理员确认被防火墙拦截的流出数据是否存在潜在的

安全威胁。监测潜在威胁要控制流出企业的数据流,你必须定期检查防火墙或路由器的日志文件,因为这些日志会显示出任何不正常的数据流或恶意的数据传播模式。不正常的输出数据活动可能表现为定期尝试连接某个远程地址的某个特殊端口,或者某个主机定期尝试连接某个内部

服务器,而该主机的用户通常情况是不需要访问该

服务器的。下面我们就举个例子来具体分析一下,假设公司里有个Windows主机总是通过UDP端口12000尝试连接一个IP地址位于俄罗斯的主机。

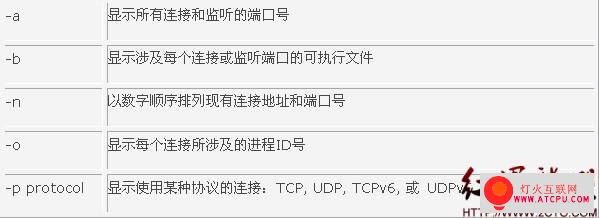

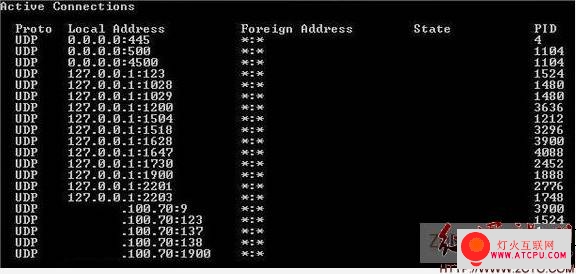

需要注意的是,虽然使用-b参数可以列出发起连接的可执行程序名称,但是这个参数也会降低netstat命令的执行速度,而且可能会让你错过某个你在寻找的连接。通过数字顺序排列的方式可以帮助你更好的阅读命令执行的反馈结果。在我们的例子中,我只需要显示使用UDP协议的连接,因此我们使用-pUDP参数,再加上-a,-o和-n参数。命令执行结果如下图所示(我修改了真实的IP地址):

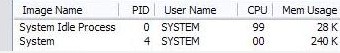

图A通过反馈的PID,我们可以在Windows的进程管理器里确定发起该连接的进程以及相关的程序。

图B有时候,直接运行netstat就足够确定引发该连接的进程和相关可执行文件了。但是有时候netstat的结果会误导我们。在本例中,我们看到的可疑连接通过PID追溯到的可执行程序是explorer.exe,这是Windowsshell文件。将该文件上传到VirusTotal(

http://www.virustotal.com)进行分析,显示该文件是干净的,并没有被病毒感染或破坏。因此本例中肯定还存在某个隐形的程序。进入进程监视器Processmonitor(procmon可以在以下地址下载:

http://technet.microsoft.com/en-us/sysinternals/bb896645)是Sys

internals开发的一款Windows工具,可以让管理员实时查看活动的文件系统,

注册表和进程/线程活动情况。该工具采用图形界面,但同时也支持命令行模式。启动procmon.exe后,该

软件会理解开始捕获事件。你可以将捕获结果保存到日志文件以便日后分析。需要注意,在某些主机上,可能会在短时间内产生大量事件,捕获事件几分钟就会积累大量的事件记录,同时保存下来的日志文件超大: